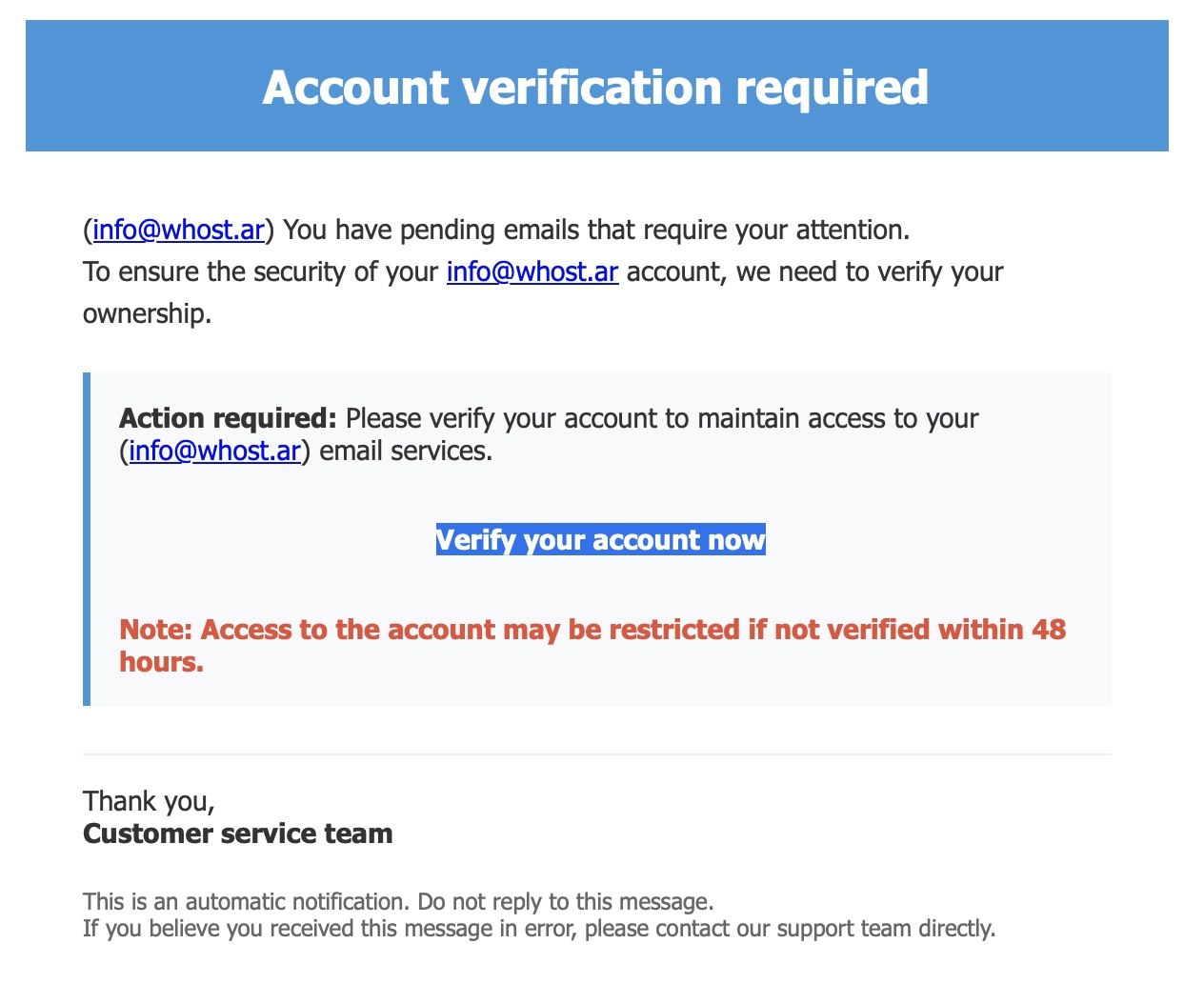

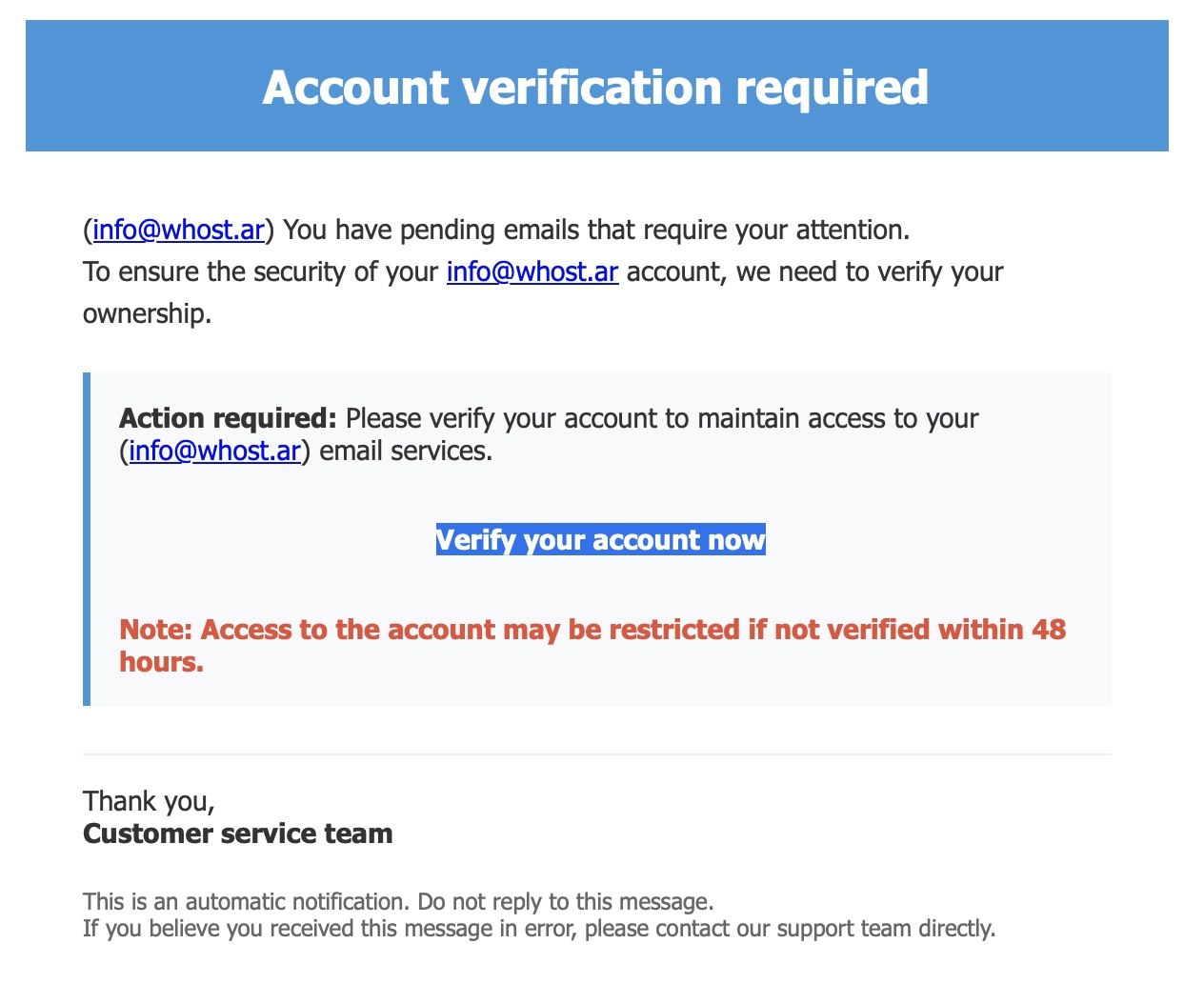

Hoy ha comenzado a circular un nuevo spoofing email. Se adjunta copia. Nunca ingresen en los enlaces. El sistema no envía este tipo de correos.

Hoy ha comenzado a circular un nuevo spoofing email. Se adjunta copia. Nunca ingresen en los enlaces. El sistema no envía este tipo de correos.

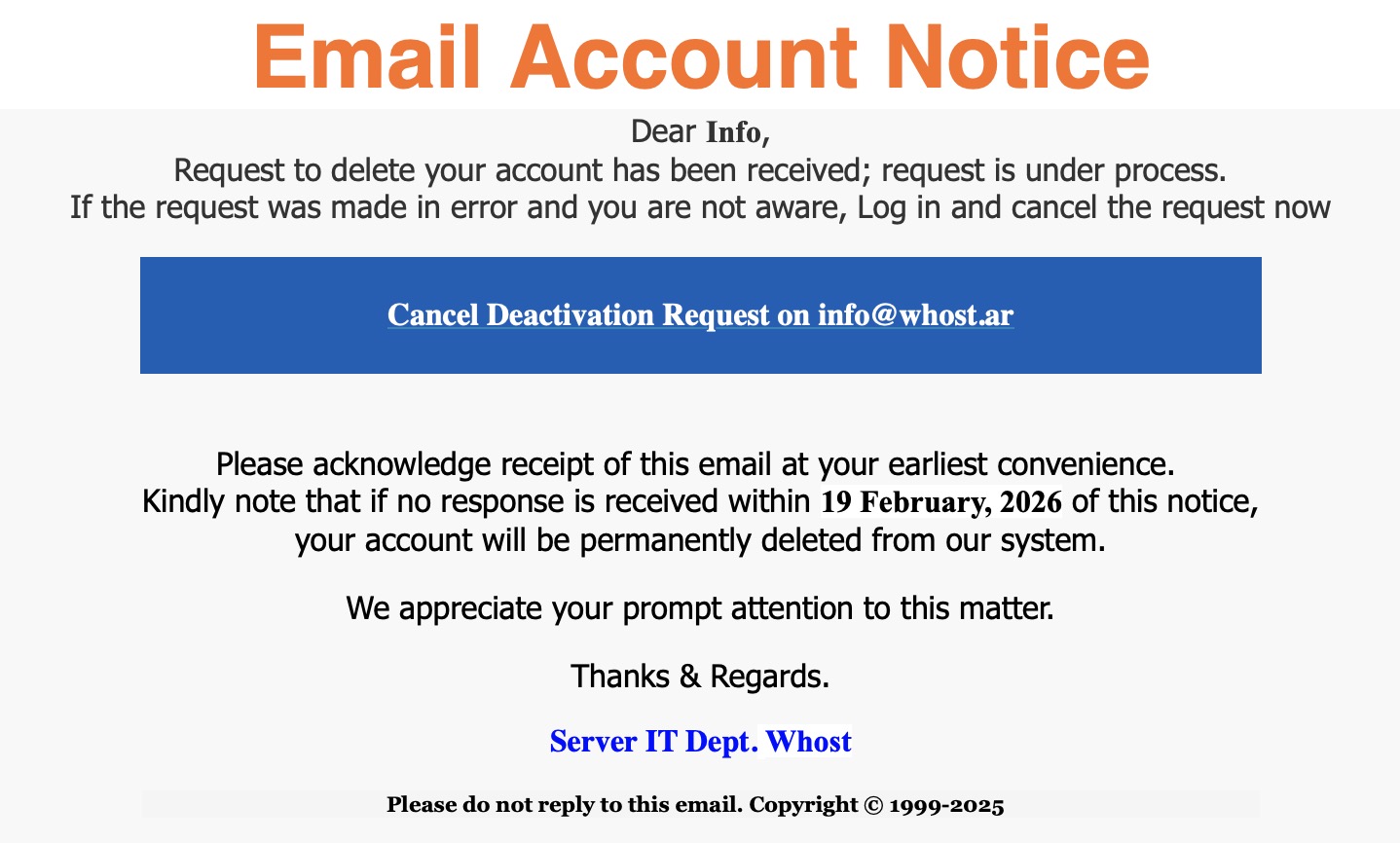

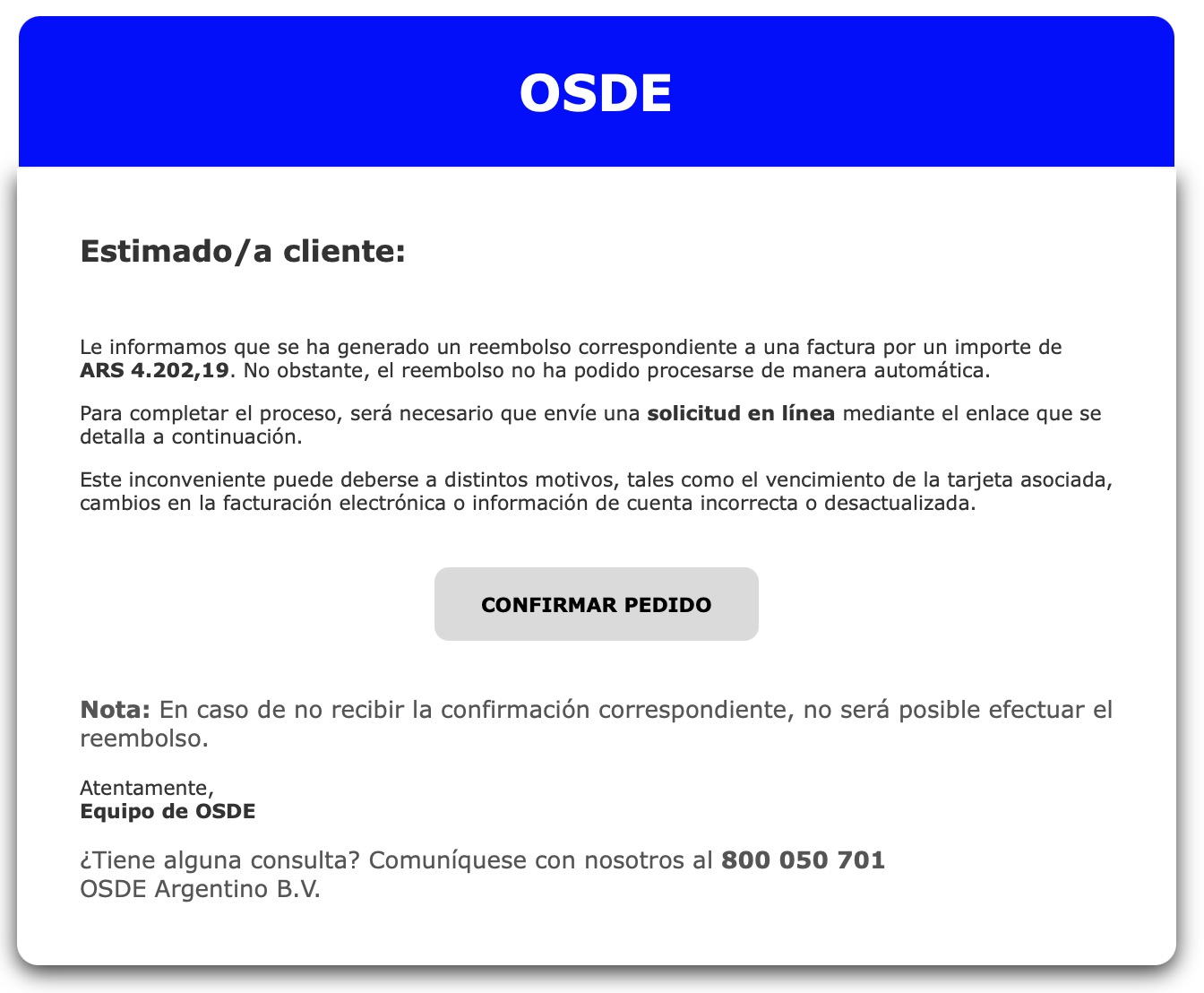

Hoy comenzó a circular un nuevo spoofing email para robar sus datos de acceso. Les recordamos que el sistema nunca le enviará este tipo de mensajes. Debe ignorarlos y borrarlos de forma inmediata.

Hoy comenzó a circular un nuevo spoofing email de OSDE. Nunca abrir los enlaces o adjuntos. El adjunto contiene virus.

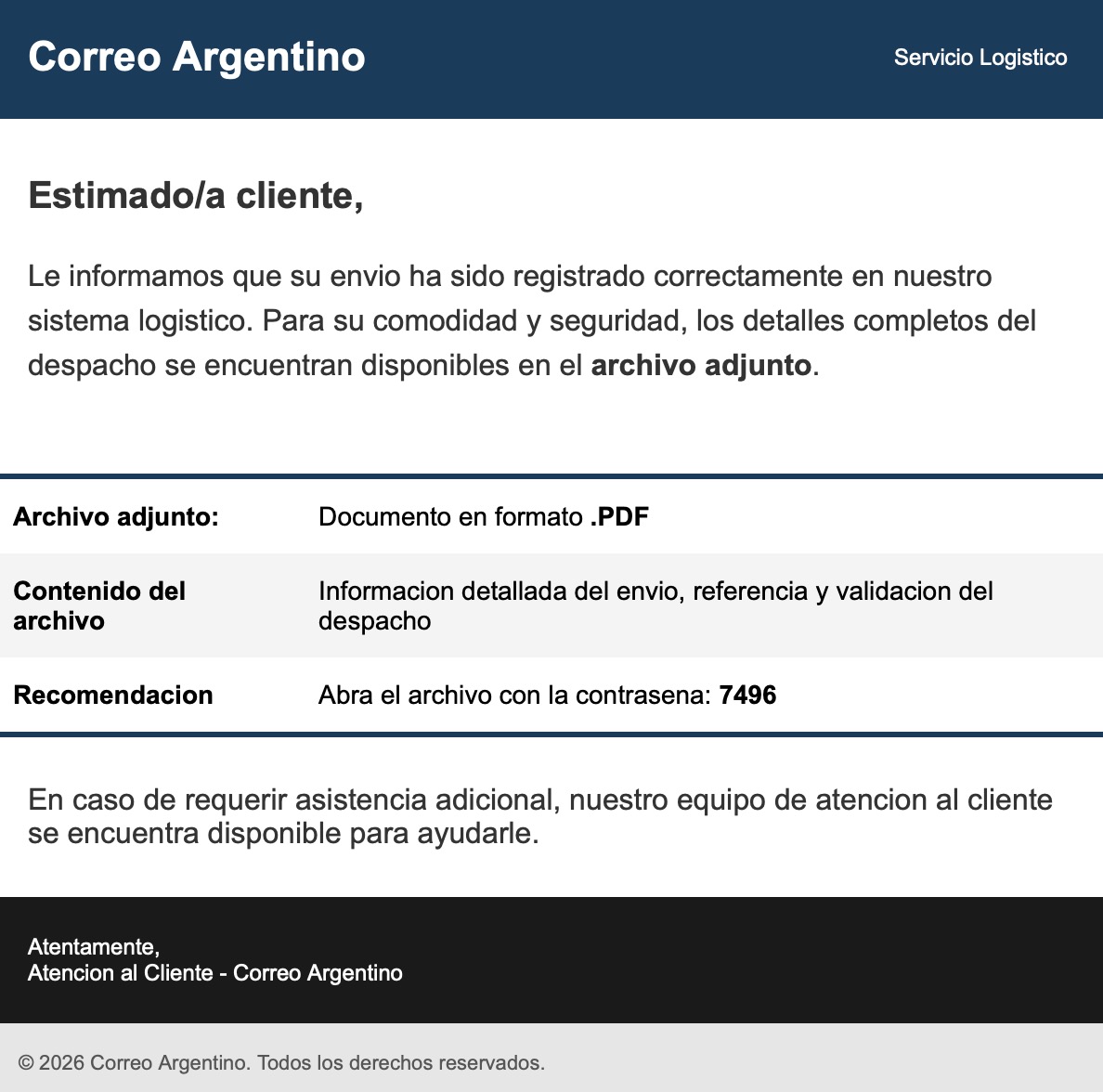

Hoy comenzó a circular un nuevo spoofing email de Correo Argentino. Nunca abrir los enlaces o adjuntos. El adjunto contiene virus.

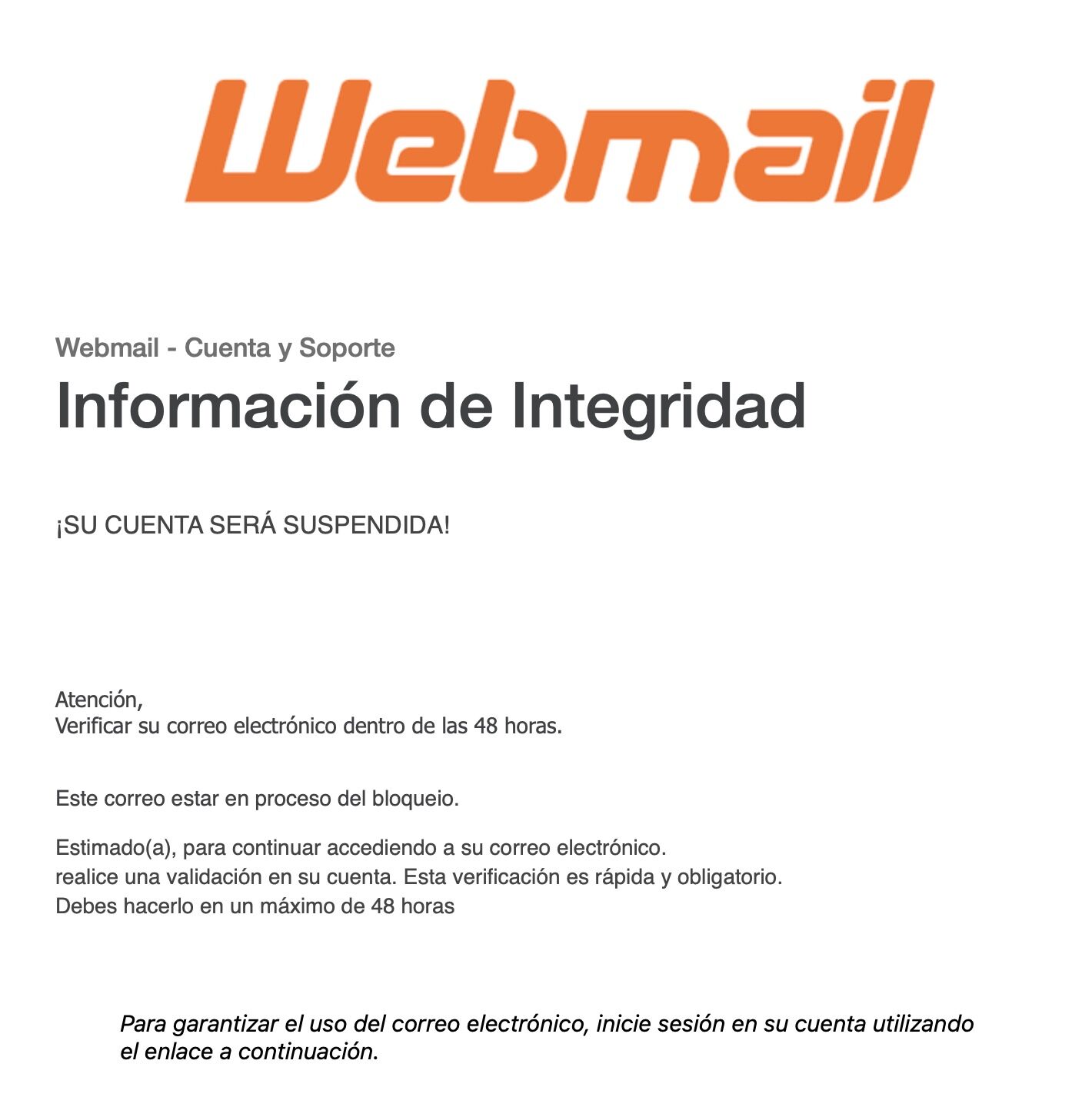

Hoy comenzó a funcionar un spoofing email «Webmail». Le recordamos que el panel nunca le solicitará información ni validar sus datos. Es un spoofing email para robar sus credenciales de acceso. Se adjunta copia del correo que envían los criminales.

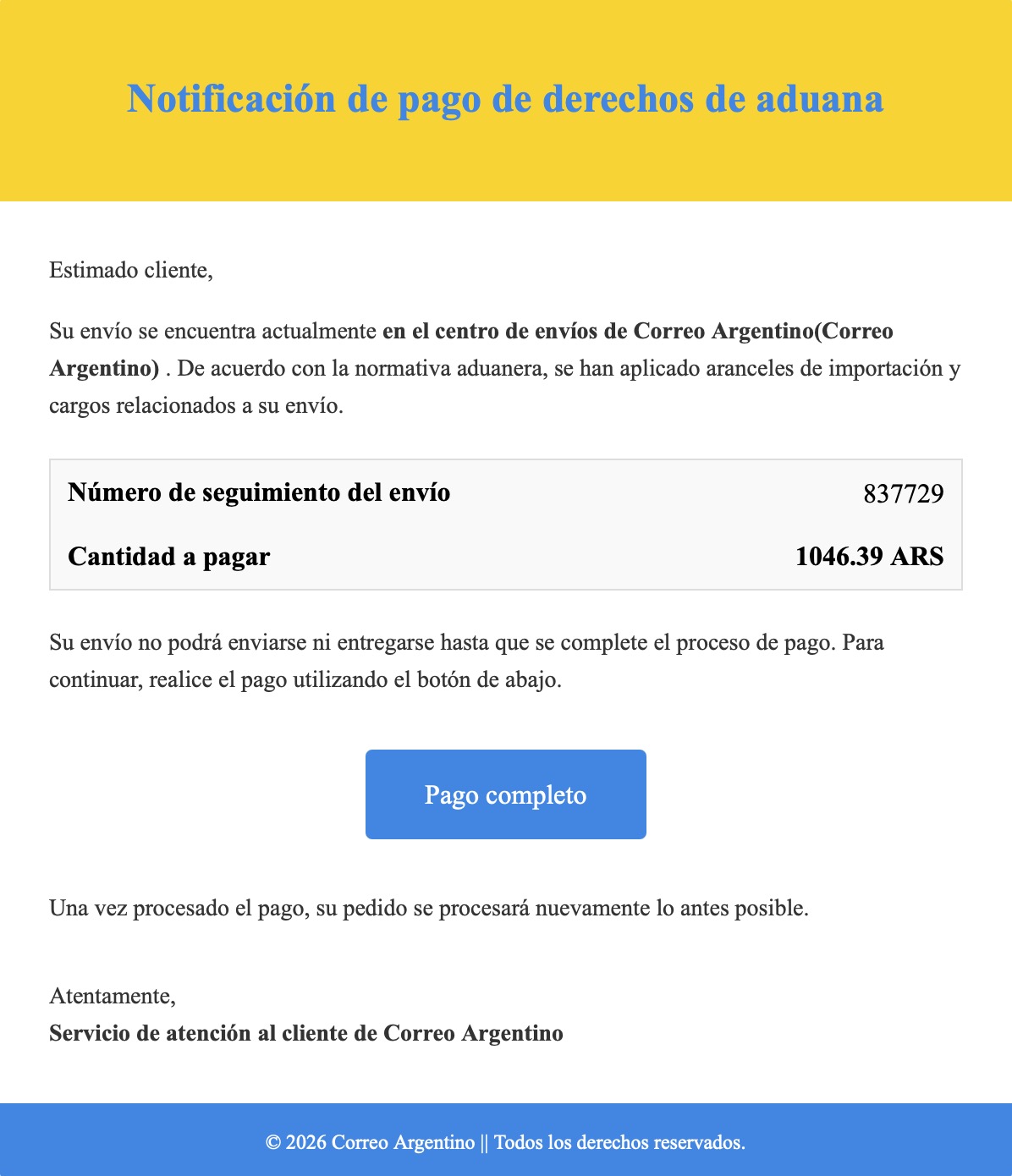

Hoy comenzó a circular un nuevo spoofing email de Correo Argentino. Es una estafa . Se adjunta copia del correo enviado por los delincuentes. Nunca deben ingresar en los links que contienen este tipo de correos.

Hoy ha comenzado a circular un nuevo spoofing email con asunto comprobante de transferencia online y un link a un archivo descargable infectado. Se adjunta copia del mensaje. En caso de recibirlo, eliminarlo inmediatamente y no abrir el enlace.

Hoy comenzó a circular un nuevo spoofing email que contiene un enlace a un sitio web de los atacantes. Si recibió un correo como este debe eliminarlo inmediatamente y no acceder al enlace. Se adjunta copia del mensaje:

Hace una semana circula un nuevo spoofing email con virus (archivo adjunto infectado). Los delincuentes utilizan como remitente Mercado Pago. Algunos de los asuntos que utilizan en el correo son: Recibo de pago emitido, Transacción completada, Confirmación de pago, Pago recibido con éxito. Adjuntamos una copia del mensaje. Si recibe uno de estos mensajes debe eliminarlo y no abrir el adjunto.

Uno de los aspectos importantes para generar una contraseña segura es la extensión. Cuanto más extensa sea mayor tiempo le llevará a un programa informática descifrarla.

En esta tabla, realizada con información de Hive Systems, se especifica cuán rápido pueden ser deducidas las contraseñas en un ataque de fuerza bruta, teniendo en cuenta la longitud de su caracteres y otros factores importantes como si está compuesta por símbolos, números, minúsculas y mayúsculas.

Todos los servidores de WHOST cuentan con firewall que bloquea las IPs que intenten acceder más de 10 veces con una contraseña incorrecta en el lapso de 1 hora. El gráfico que se muestra a continuación es un ejemplo de servidores inseguros sin firewall.

Recomendamos no ingresar nunca a correos recibidos por email. El sistema no le solicitará cambiar sus datos. Si recibe un correo con un enlace es para robar sus datos y acceder a su cuenta.